Gbor és a Slashdot hívta fel rá a figyelmem, hogy Uri Rivner, az EMC biztonsági főnöke egy hosszabb elemzést tett közzé a céget ért incidens részleteiről. Eddig ez az első elfogadható közlemény az EMC részéről, ami bár a legfontosabb kérdést, nevezetesen, hogy mihez fértek hozzá a támadók nem válaszolja meg, de néhány ponton azért világosabbá teszi a történetet.

Mint kiderült, a támadók feltehetően közösségi oldalak adatai alapján választották ki a cég néhány, nem kifejezetten erős jogkörrel rendelkező munkatársát, akiknek célzott adathalász e-maileket küldtek, melyekhez az eset idején még 0-day Excelbe pakolt Flash exploitot mellékelték. Az egyik célpont sajnos vette a fáradtságot, hogy kikukázza a Levélszemét mappába sorolt üzenetet, és megnyissa a mellékletet.

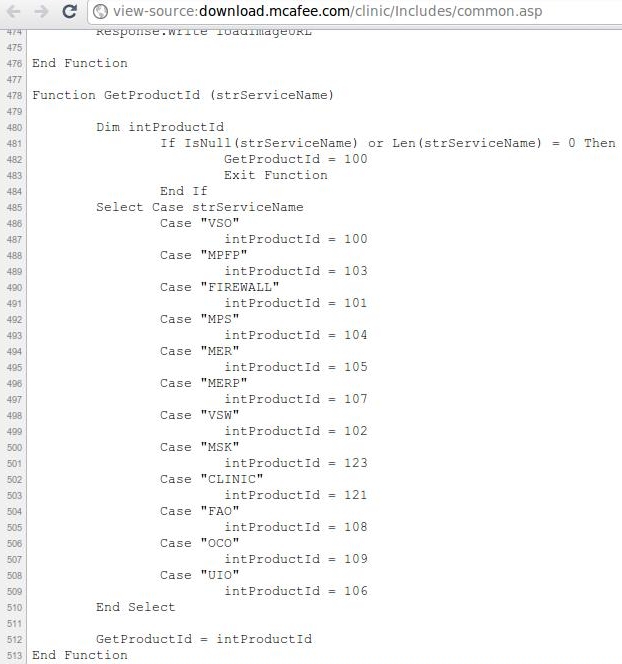

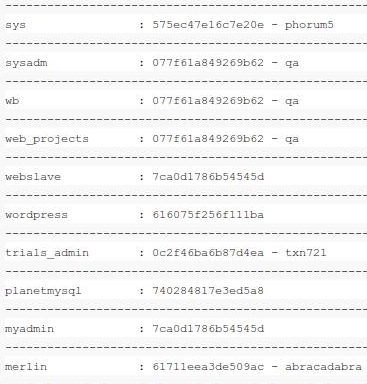

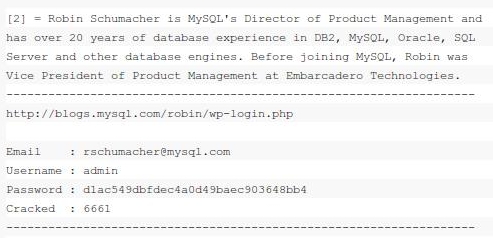

A fájl megnyitásakor egy távoli hozzáférést biztosító Poison Ivy variáns települt az áldozat gépére, ahol elkezdett más felhasználókhoz tartozó belépési információkat gyűjteni. A jogosultságkiterjesztés sikeres volt, a támadók hozzáférést szereztek helyi- és tartományadminisztrátori fiókokhoz is, így képesek voltak hozzáférni bizonyos "kulcs aggregációs" szerverekhez, majd az ezekről nyert adatokat jelszóvédett RAR archívumként feltöltötték, egy külső, előzőleg szintén kompromittált FTP kiszolgálóra.

Ennyi a történet, az okosok erre azt mondják, hogy ez egy tipikus APT támadás, én inkább kérdezek:

Túltéve magunkat azon, hogy az egységjúzerek biztonságtudatossága nagyjából a "pirítsunk kenyeret miközben hajat szárítunk a kádban" filozófiával lenne jellemezhető, miért annyira hatalmas elvárás egy antivírussal (ami nyilván ott figyel minden EMC alkalmazott gépén) szemben, hogy detektáljon egy bárki által letölthető trójait, amihez buzgó szkriptkölykök már tucatnyi használati utasítást is közzé tettek a YouTube-on?

Aztán hogy van az, hogy szegény Rivner úr 2011-ben még fontosnak tartja kiemelni, hogy bizony létezik olyan, hogy reverse connect payload? És mennyit ér a hozzáférésvédelem, ha egy alacsony szintű felhasználóból hirtelen domain adminisztrátort lehet gyártani?

Rivner hangsúlyozza, hogy szemléletváltásra lenne szükség az IT-biztonság területén. Nem tudom, hogy a változások szelét, vagy inkább a közelgő szélütést érzékeljük...