A Tom's Hardware ismét interjút készített Charlie Millerrel, aki ezúttal a BlackHat-en hívta fel magára a figyelmet azzal, hogy SMS-eken keresztül kihasználható, kódfuttatásra alkalmas iPhone sebezhetőségeket mutatott be a nagyérdeműnek (a nem tólzottan kimerítő tanulmányt itt olvashatjátok).

Teljes fordítást most nincs erőm csinálni (így is van egy félkész a TODO listámban), de a lényeget azért megpróbálom összefoglalni:

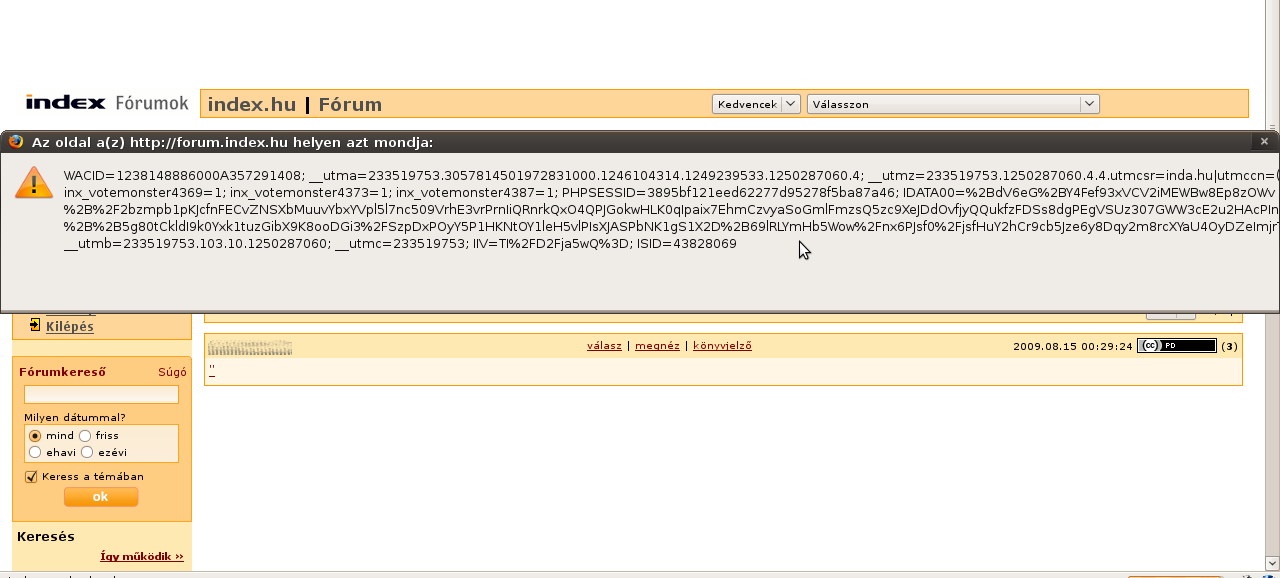

Amennyiben egy SMS fejlécében nagyobb hosszúságú üzenetet jelzünk, mint amennyi adatot valójában küldünk, az egyik ellenőrző eljárás hibajelzásként -1-et ad vissza, ami még nem lenne baj, de ezt a visszatérési értéket az SMS-kezelő folyamat többi résztvevője hajlamos valódi adatként kezelni. Így például előfordulhat, hogy a telefon 0xFFFFFFFF (kb. 4 GB) méretű memóriafoglalás kezdeményez, ami nyilván sok lesz szegény iPhone-oknak - az előadás során egy bátor jelentkező telefonját így sikerült is néhány órára kivonni a forgalomból.

Hasonló (a cikkben nem részletezett) elven elérhető, hogy többrészes SMS-ek esetében az iPhone szoftvere a beérkező SMS-részeket tartalmazó tömb előtti memóriacímhez (a tömb -1. byte-jához) próbáljon hozzáférni, és így alkalmat adjon kódfuttatásra. Mindehez több mint 500 SMS-re van szükség, mivel egyrészt "rendbe kell tenni" a memóriát, másrészt át kell lépni a processzor XN flagje által kikényszerített korlátozásokon, amely az x86-os NX bithez hasonlóan megakadályozza a stacken ill. heap-en lévő adatok futtatását.

Miller kiemelte, hogy ez a támadás különösen veszélyes, hiszen az SMS-ek fogadását nem lehet kikapcsolni, az SMS-ben érkező kártékony kódok a felhasználó akaratától függetlenül lefutnak, ráadásul a feldolgozást végző folyamat root jogosultságokkal fut, így korlátozásmentes hozzáférés szerezhető az érintett készülékekhez.

A TH rákérdezett arra is, hogy az iPhone-ok lelki világát az átlagnál lényegesen jobban ismerő kutató hogyan vélekedik azokról a hírekről, melyek a bázisállomások tönkremenetelével riogatják a kedves vásárlókat. Miller válasza röviden annyi volt, hogy mindez "teljes baromság": A jailbroken iPhone-ok firmware-e ugyanis alig különbözik az eredetitől, a szolgáltatóval történő kommunikációt végző részek nem is változtak. Másrészt ha egy terroristának mindössze egy megberhelt iPhone-ra van szüksége a BSC-k kinyírásához, akkor bizony szarban van a haza.